记录一次cdn攻击事件

发现异常

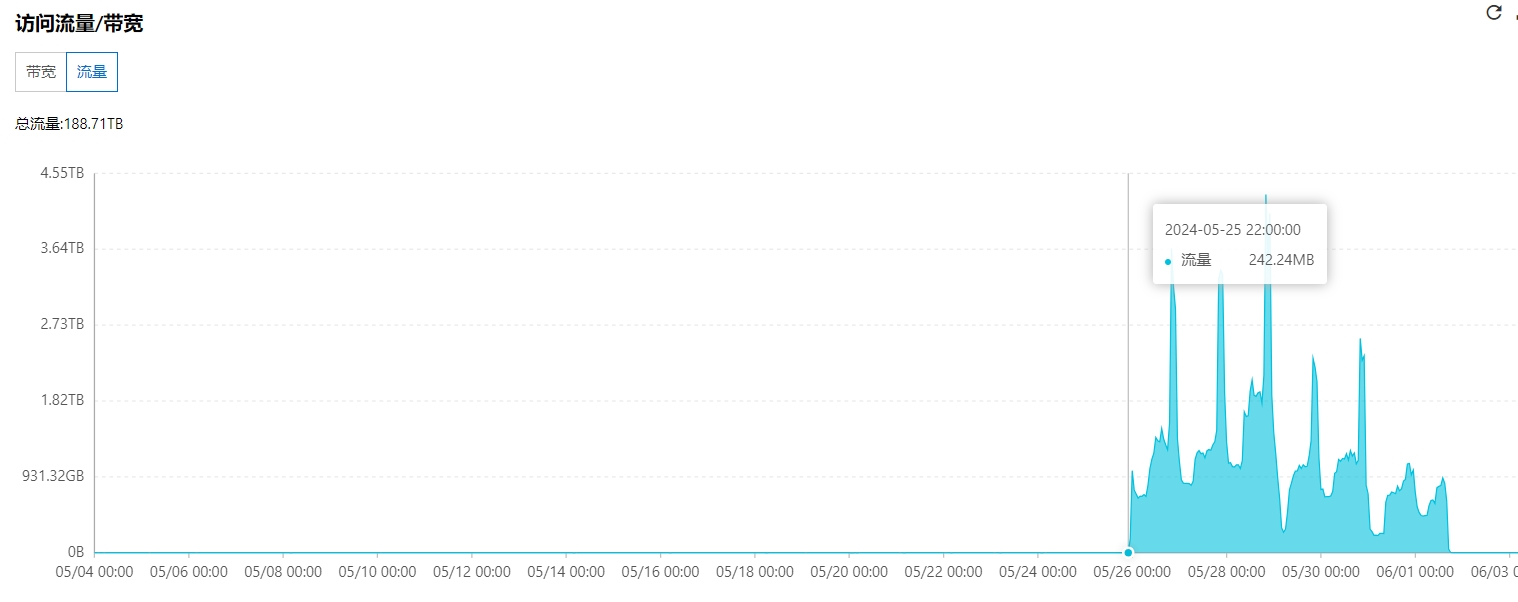

巡检阿里云费用时,发现CDN费用异常。日常每月CDN流量费为500-800,当天看到5月CDN费用高达28K+。

初步定位

查看CDN看板,发现从5月25夜间开始流量异常高

排查过程

继续排查,发现流量集中在xxx.com,通过配置查询,此域名指向了OSS xplan-prod-firmware。此OSS为设备OTA固件存储和APP安装包存储的位置,经OMS查询和询问产品,发现5月25并无大面积OTA,且未有功能上线。继续查看CDN日志,发现大部分请求都集中在一个Android的安装包地址(https://xx.com/app-apk/xx-PROD-v3.8.3-1889_1714045346161.apk),经排查此地址为官网露出的Android安装包下载地址。

根因分析

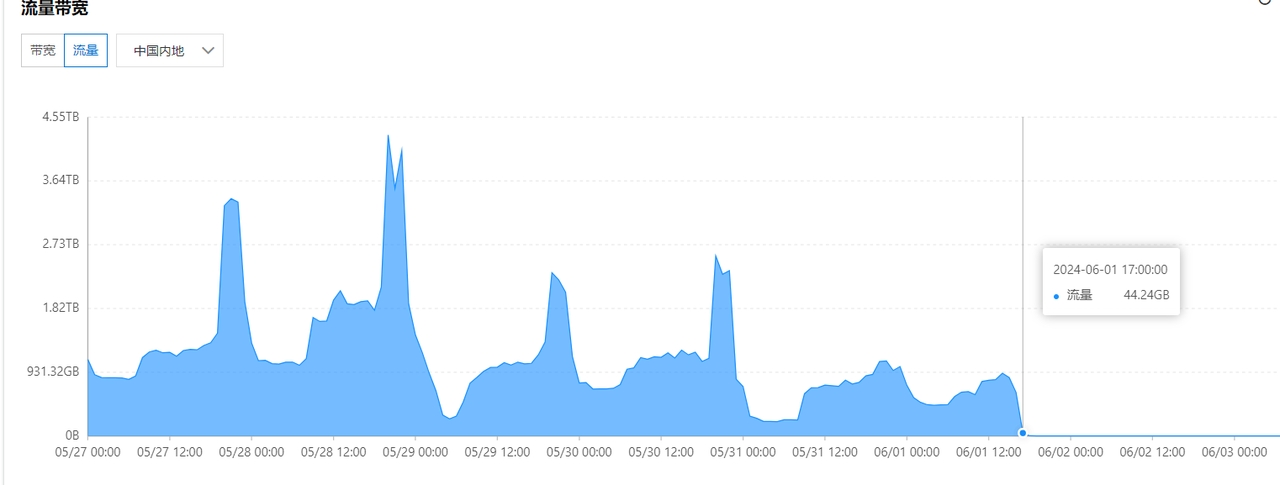

攻击者在官网上找到了Android的下载链接,使用一系列山东临沂的IP在循环请求此地址,此文件尺寸为200+MB,导致CDN流量异常激增。应对

- 修改此文件地址,会导致此请求404

- CDN中添加IP黑名单:140.249.113.0/24

- CDN中添加UA黑名单:Mozilla/5.0 (Windows; U; Windows NT 5.1; en-US; rv:1.9.2.3) Gecko/20100401 Firefox/3.6.3 (.NET CLR 3.5.30729)

- CDN中添加流量限制

限制措施采取后,流量迅速下降

损失

5天时间共产生了大概190TB流量,大概34k费用

后续

2024-06-01是周末,所以攻击者未做应对,截止周一早上,攻击者还在持续攻击此地址

感想

话教人教不会,事教人一教就会如何处理加速域名遭受DDoS或CC攻击问题?